使用radius和OpenLDAP来认证unifi AP

公司目前用的 WIFI 是 unifi 的 AP,员工离职后仍然可以连接公司 WIFI,是一个安全隐患,所以准备将 AP 接入 radius 来认证,数据取自 openldap,员工离职删除 openldap 账号即可。

本次操作系统使用的是 CentOS 7

OpenLDAP

参考文章:https://www.server-world.info/en/note?os=CentOS_7&p=openldap

安装 OpenLDAP

1 | yum install -y openldap openldap-clients openldap-servers |

OpenLDAP 基础配置

生成一个密码

slappasswd

将生成的密码复制保存设置 root 密码

chrootpw.ldif

1

2

3

4dn: olcDatabase={0}config,cn=config

changetype: modify

add: olcRootPW

olcRootPW: {SSHA}nLyOWsRyvfvC6zRBL7M2ltlutgrIgnHH1

ldapadd -Y EXTERNAL -H ldapi:/// -f chrootpw.ldif

导入基本结构

1

2

3ldapadd -Y EXTERNAL -H ldapi:/// -f /etc/openldap/schema/cosine.ldif

ldapadd -Y EXTERNAL -H ldapi:/// -f /etc/openldap/schema/nis.ldif

ldapadd -Y EXTERNAL -H ldapi:/// -f /etc/openldap/schema/inetorgperson.ldif

设置目录管理员密码

chdomain.ldif

1 | dn: olcDatabase={1}monitor,cn=config |

1 | ldapmodify -Y EXTERNAL -H ldapi:/// -f chdomain.ldif |

OpenLDAP 创建用户

basedomain.ldif

1 | dn: dc=i,dc=com |

1 | spawn ldapadd -x -D cn=Manager,dc=i,dc=com -W -f basedomain.ldif |

add_user.ldif

1 | dn: uid=zhangsan,ou=People,dc=i,dc=com |

1 | spawn ldapadd -x -D cn=Manager,dc=i,dc=com -W -f add_user.ldif |

防火墙放开端口

略

FreeRadius

安装 FreeRadius

1 | yum install -y freeradius freeradius-utils freeradius-ldap |

配置 FreeRadius

配置客户端连接信息

客户端连接信息:/etc/raddb/clients.conf,客户端使用这个 secret 来连接 radius

1 | client private-network-1 { |

配置 LDAP 连接信息

ldap 连接信息在 /etc/raddb/mods-available/ldap

1 | /etc/raddb/mods-enabled |

编辑 /etc/raddb/mods-enabled/ldap

1 | ldap { |

启动 FreeRadius

调试模式启动

1 | radiusd -X |

正常启动

1 | systemctl enable --now radiusd |

unifi

需要先下载 ac控制器,取得管理后台权限。

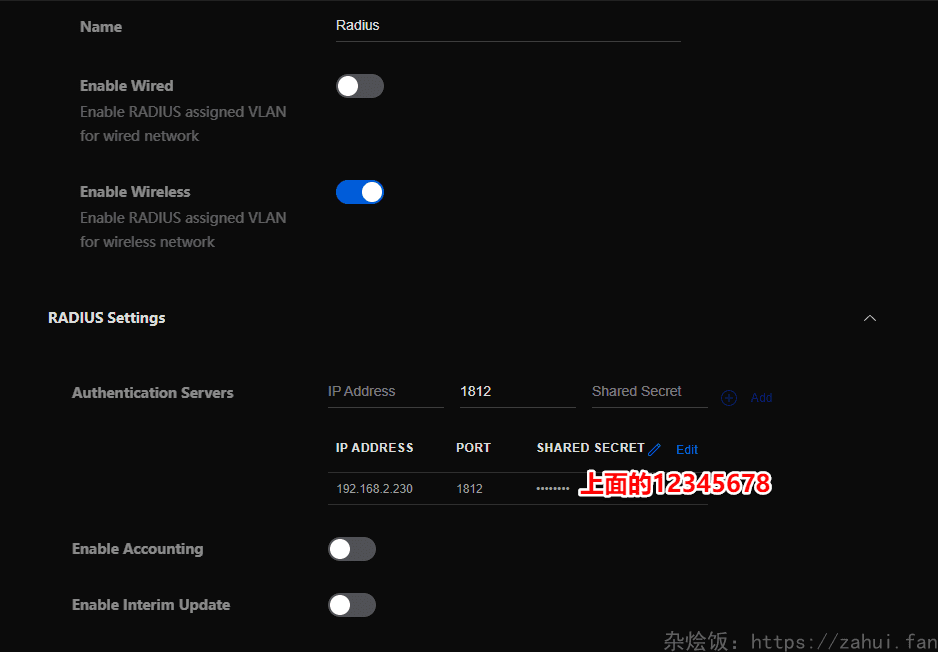

在 Settings – Advanced Features – Radius – Add Radius Profile

打开 enable Wireless 选项

secret 位置填写上面的 /etc/raddb/clients.conf 对应的 secret

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 杂烩饭!

评论